O desenvolvedor GeoSn0w publicou um relatório sobre um bug do iOS que pode permitir que os iPhones acessem vários recursos exclusivos do iPadincluindo o Stage Manager, janelas de aplicativos flutuantes, multitarefa de visualização dividida e o dock no estilo do iPad. De acordo com o relatório, esse comportamento parece ser acionado pela modificação do arquivo MobileGestalt.plist do Applepor meio de uma vulnerabilidade que afeta os processos itunesstored e bookassetd no iOS 26.1 e iOS 26.2 Beta 1.

O MobileGestalt é um arquivo interno que o Apple usa para decidir qual hardware um dispositivo possui e quais recursos ele deve ativar. Ele armazena valores criptografados que informam ao sistema coisas como se o dispositivo tem Dynamic Island, Touch ID, um microfone ou suporte para multitarefa. O GeoSn0w observa que muitas ferramentas de ajustes existentes, incluindo Nugget, Misaka e Picasso, já dependem das alterações do MobileGestalt, embora essas ferramentas geralmente exijam acesso no nível do jailbreak.

O bug permite que o telefone altere arquivos em lugares onde normalmente não deveria, incluindo a pasta onde o MobileGestalt está armazenado, basicamente, ele pode editar coisas que não deveria. No entanto, ele não pode tocar nas pastas superprotegidas do sistema que somente a parte mais profunda do iOS controla. GeoSn0w diz que versões mais antigas desse bug foram usadas por pessoas que tentaram contornar os bloqueios do iCloud, mas esse relatório fala apenas sobre o uso dele para alterar as configurações de recursos, não para contornar nada.

Os Top 10

» Os Top 10 Portáteis Multimídia

» Os Top 10 Portáteis de Jogos

» Os Top 10 Portáteis Leves para Jogos

» Os Top 10 Portáteis Acessíveis de Escritório/Empresariais

» Os Top 10 Portáteis Premium de Escritório/Empresariais

» Os Top 10 dos Portáteis Workstation

» Os Top 10 Subportáteis

» Os Top 10 Ultrabooks

» Os Top 10 Conversíveis

» Os Top 10 Tablets

» Os Top 10 Smartphones

» A melhores Telas de Portáteis Analisadas Pela Notebookcheck

» Top 10 dos portáteis abaixo dos 500 Euros da Notebookcheck

» Top 10 dos Portáteis abaixo dos 300 Euros

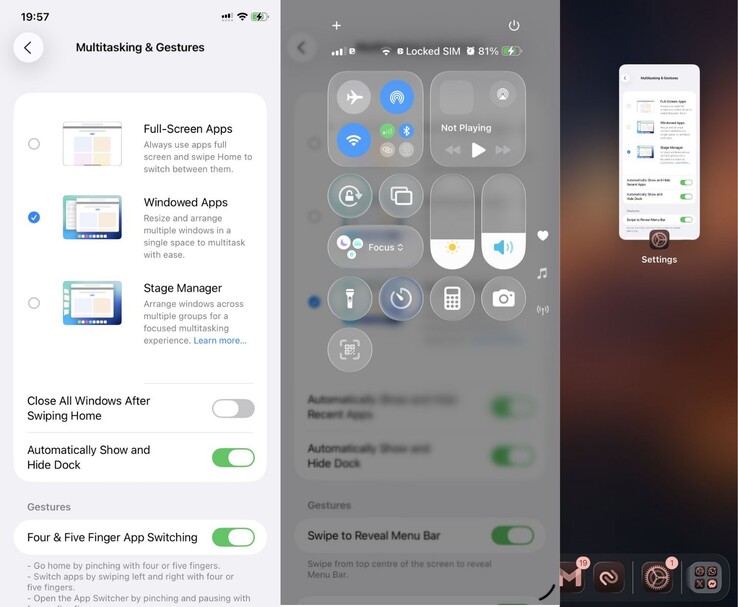

Como parte da demonstração, o desenvolvedor Duy Tran (@khanhduytran0 no X, antigo Twitter) compartilhou um vídeo que mostra um iPhone executando elementos de interface normalmente encontrados apenas em iPads. Isso inclui aplicativos em janelas, aplicativos fixados, aplicativos sobrepostos, espelhamento picture-in-picture, o dock do iPadOS e os controles do Stage Manager. De acordo com o GeoSn0w, isso é feito ajustando-se determinadas configurações ocultas que fazem com que o dispositivo se identifique como um iPadque, por sua vez, ativa os recursos exclusivos do iPad.

Como a seção "CacheData" do MobileGestalt parece embaralhada, o artigo diz que os desenvolvedores procuram dentro de outro arquivo de sistema para encontrar o valor criptografado que aponta para onde o tipo de dispositivo está armazenado. Eles usam o Swift para examinar as partes necessárias do arquivo e, em seguida, usam ferramentas Python criadas por outros desenvolvedores para fazer as alterações. O GeoSn0w menciona que a exploração tem uma taxa de sucesso inconsistente e pode exigir várias tentativas antes de uma reinicialização.

Eles não podem alterar o arquivo do telefone, mas ainda podem lê-lo usando um aplicativo que criaram. Em seguida, eles o enviam para um computador para ver o que há dentro dele.

Isso funciona em dispositivos que executam o iOS 26.1 ou iOS 26.2 Beta 1e algumas ferramentas poderão usá-lo no futuro, mas o relatório diz que isso serve apenas para explicar como o bug se comporta e não é algo que os usuários comuns devam tentar.

Isenção de responsabilidade: o artigo original inclui etapas de modificação no nível do sistema que podem anular garantias ou afetar a segurança do dispositivo. O Notebookcheck compartilha o link para fins de contexto, mas não aconselha os usuários a replicar o processo.