Os criminosos cibernéticos atualizaram o infame malware ClickFix para disfarçá-lo como um Windows Update legítimo, enganando os usuários para que colassem um comando malicioso na janela Executar. O que é incrivelmente inteligente sobre isso é que ele usa dados de pixel de um PNG para implantar infostealers que roubam seus nomes de usuário, senhas, carteiras de criptografia, detalhes bancários, informações pessoais e muito mais.

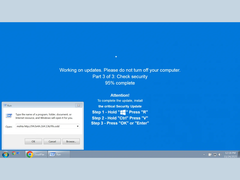

Os pesquisadores de segurança cibernética da Huntress expuseram recentemente a nova variante do ClickFix. O malware implanta uma página de navegador em tela cheia que imita uma atualização do Microsoft Windows em tela cheia, com uma barra de progresso e um status de conclusão de 95% para uma "atualização crítica de segurança"

Esse malware é encontrado principalmente em sites falsos para adultos que imitam sites populares, muitas vezes disfarçados de anúncios ou avisos de verificação de idade. Ao clicar em um anúncio, vídeo ou prompt de verificação de idade, o usuário se depara com a falsa tela inicial de atualização do Windows.

Em seguida, o malware instrui os usuários a pressionar a tecla Windows + R para abrir a opção Executar, colar o código malicioso pré-copiado e delegar acesso administrativo aos criminosos cibernéticos.

Depois que o comando é ativado, ele executa o programa mshta (Microsoft HTML Application Host) com um URL que também serve como vetor de ataque. A ferramenta pré-instalada obtém uma carga útil de um URL codificado em hexadecimal e executa um código PowerShell indesejado para impedir que ferramentas como o Bitdefender tomem medidas ou detectem atividades mal-intencionadas. Em seguida, ele implanta um código que descriptografa um arquivo PNG, extrai instruções do shell e as injeta em processos já em execução na plataforma de destino.

A imagem PNG, apesar de parecer inofensiva, contém código malicioso incorporado em seus dados de pixel, que o assembly .NET descriptografa. Depois de vários comandos adicionais, ele implanta infostealers como o Rhadamanthys ou o LummaC2, que coletam dados e pressionam as teclas em busca de senhas, credenciais e carteiras de criptografia armazenadas digitalmente e as enviam para servidores estrangeiros.

A Huntress afirmou que essa variante específica do ClickFix está circulando na Internet desde o início de outubro, com muitos sites e domínios ainda hospedando o falso prompt de atualização, mesmo quando ele é implantado com níveis variados de sofisticação nesses sites.

Os hackers escondem códigos maliciosos em imagens de aparência inocente ou adicionam toneladas de linhas inúteis, confundindo até mesmo alguns especialistas em segurança cibernética que procuram códigos maliciosos por meio da ofuscação. A Huntress afirmou que encontrou coisas estranhas no código, como uma citação de uma antiga reunião da ONU: "Com relação ao estágio III, recomendamos enfaticamente a destruição completa de todas as armas, já que a paz duradoura não pode ser garantida de outra forma."

Esse malware ClickFix Windows Update é, de longe, uma das formas mais engenhosas e sinistras de roubo de informações vistas até o momento. É aconselhável verificar os URLs de domínio e evitar clicar em anúncios ou executar qualquer comando diretamente em seus dispositivos, especialmente quando eles podem inadvertidamente fornecer uma abertura para malware sofisticado como o ClickFix.

Fonte(s)

Os Top 10

» Os Top 10 Portáteis Multimídia

» Os Top 10 Portáteis de Jogos

» Os Top 10 Portáteis Leves para Jogos

» Os Top 10 Portáteis Acessíveis de Escritório/Empresariais

» Os Top 10 Portáteis Premium de Escritório/Empresariais

» Os Top 10 dos Portáteis Workstation

» Os Top 10 Subportáteis

» Os Top 10 Ultrabooks

» Os Top 10 Conversíveis

» Os Top 10 Tablets

» Os Top 10 Smartphones

» A melhores Telas de Portáteis Analisadas Pela Notebookcheck

» Top 10 dos portáteis abaixo dos 500 Euros da Notebookcheck

» Top 10 dos Portáteis abaixo dos 300 Euros